Brute Force Attack (Magyar)

Mi a Brute Force Attack

A durva erő támadása népszerű feltörési módszer: egyes beszámolók szerint a durva erő támadásai a megerősített biztonsági jogsértések öt százaléka. A durva erő támadása magában foglalja a felhasználónév és a jelszavak „kitalálását”, hogy jogosulatlanul hozzáférjen a rendszerhez. A nyers erő egyszerű támadási módszer, és nagy a sikeraránya.

Egyes támadók alkalmazásokat és szkripteket használnak nyers erő eszközeként. Ezek az eszközök számos jelszó-kombinációt próbálnak ki a hitelesítési folyamatok megkerülésére. Más esetekben a támadók megpróbálják elérni a webalkalmazásokat a megfelelő munkamenet-azonosító keresésével. A támadók motivációja magában foglalhatja az információk ellopását, a webhelyek rosszindulatú programokkal történő megfertőzését vagy a szolgáltatás megzavarását.

Míg egyes támadók még mindig manuálisan hajtanak végre durva erőszakos támadásokat, manapság ma szinte az összes durva erőszakos támadást botok hajtják végre. A támadóknak vannak listái a gyakran használt hitelesítő adatokról vagy valódi felhasználói hitelesítő adatokról, amelyeket biztonsági megsértések vagy a sötét web segítségével szereztek be. A robotok szisztematikusan támadják a webhelyeket, kipróbálják ezeket a hitelesítő adatok listáját, és értesítik a támadót, amikor hozzájutnak.

A durva erő támadásainak típusai

- Egyszerű durva erő támadás – szisztematikus megközelítés a ‘találgatáshoz’, amely nem támaszkodik külső logikára.

- Hibrid durva erő támadások – a külső logikából indul ki annak meghatározásához, hogy melyik jelszóváltozat lesz a legvalószínűbb, majd folytatja az próbálkozzon sokféle variációval.

- Szótár támadások – kitalálja a felhasználónéveket vagy jelszavakat a lehetséges karakterláncok vagy kifejezések szótára segítségével.

- Szivárványtábla támadások – a szivárványtábla egy előre kiszámított táblázat a kriptográfiai hash visszafordításához. funkciókat. Fel lehet használni egy meghatározott hosszúságú függvény kitalálására, amely korlátozott karakterkészletből áll.

- Fordított durva erő támadás – közös jelszót vagy jelszógyűjteményt használ sok lehetséges felhasználónévvel szemben. Olyan felhasználói hálózatot céloz meg, amelyről a támadók korábban adatokat szereztek.

- Hitelesítő adatok kitöltése – korábban ismert jelszó-felhasználónév párokat használ, több webhely ellen próbálva őket. Kihasználja azt a tényt, hogy sok felhasználónak ugyanaz a felhasználóneve és jelszava van a különböző rendszerekben.

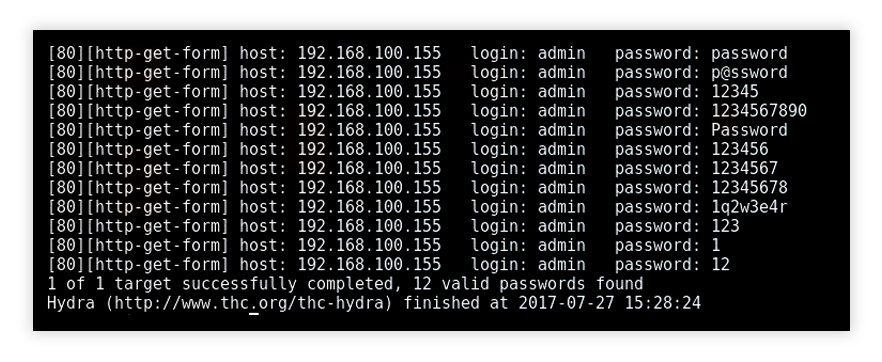

Hydra és más népszerű Brute Force Attack Tools

A biztonsági elemzők a THC-Hydra eszközt használják az ügyfélrendszerek sebezhetőségének azonosítása. A Hydra gyorsan átfut számos jelszó-kombinációban, akár egyszerű nyers erővel, akár szótáralapúan. Több mint 50 protokollt és több operációs rendszert képes támadni. A Hydra egy nyitott platform; a biztonsági közösség és a támadók folyamatosan új modulokat fejlesztenek.

Hidra nyers erő támadás

A legfőbb nyers erő eszközei:

- Aircrack-ng – használható Windows, Linux, iOS és Android rendszereken. A széles körben használt jelszavak szótárát használja a vezeték nélküli hálózatok megsértésére.

- Ripper János – 15 különböző platformon fut, köztük a Unix, a Windows és az OpenVMS. Kipróbálja az összes lehetséges kombinációt a lehetséges jelszavak szótárának használatával.

- L0phtCrack – a Windows jelszavainak feltörésére szolgáló eszköz. Szivárványos táblázatokat, szótárakat és többprocesszoros algoritmusokat használ.

- Hashcat – Windows, Linux és Mac OS rendszereken működik. Képes egyszerű nyers erő, szabályalapú és hibrid támadások végrehajtására.

- DaveGrohl – nyílt forráskódú eszköz a Mac OS feltörésére. Több számítógépre osztható.

- Ncrack – a hálózati hitelesítés feltörésének eszköze. Használható Windows, Linux és BSD rendszereken.

Gyenge jelszavak, amelyek lehetővé teszik a durva erő támadásokat

Ma az egyének sok fiókkal rendelkeznek és sok jelszóval rendelkeznek. Az emberek hajlamosak ismételten használni néhány egyszerű jelszót, ezáltal nyers erőszakos támadásoknak teszik ki őket. Emellett ugyanazon jelszó ismételt használata hozzáférést biztosíthat a támadókhoz számos fiókhoz.

A gyenge jelszavakkal védett e-mail fiókok további fiókokhoz kapcsolódhatnak, és felhasználhatók jelszavak visszaállítására is. Ez különösen értékes a hackerek számára. Továbbá, ha a felhasználók nem módosítják az útválasztó alapértelmezett jelszavát, akkor helyi hálózatuk támadásoknak van kitéve. A támadók kipróbálhatnak néhány egyszerű alapértelmezett jelszót, és hozzáférhetnek az egész hálózathoz.

Az erős jelszavak jobb védelmet nyújtanak a személyazonosság-lopások, adatvesztések, a fiókokhoz való illetéktelen hozzáférés stb. Ellen.

Hogyan a Brute Force jelszavak feltörésének megakadályozása érdekében

A szervezet védelme érdekében az erőteljes jelszó-feltöréstől érvényesítsen erős jelszavakat. A jelszavaknak:

- Soha ne használjon olyan információkat, amelyek online megtalálhatók (például a családtagok nevét).

- A lehető legtöbb karakter legyen.

- Kombinálja a betűket, számokat és szimbólumokat.

- Legyen más és más az egyes felhasználói fiókoknál.

- Kerülje a szokásos mintákat.

Rendszergazdaként számos módszert alkalmazhat a felhasználók védelmére a jelszavak durva erőszakos feltörése ellen:

- Kizárási házirend – a fiókok zárolásához több sikertelen bejelentkezési kísérleteket, majd oldja fel rendszergazdaként.

- Progresszív késések – sikertelen bejelentkezési kísérletek után korlátozott ideig zárolhatja a fiókokat. Minden kísérlet hosszabbá teszi a késleltetést.

- – Az olyan eszközök, mint a re, megkövetelik, hogy a felhasználók egyszerű feladatokat hajtsanak végre a rendszerbe való bejelentkezéshez. A felhasználók könnyedén elvégezhetik ezeket a feladatokat, míg a brute force eszközök nem.

- Erős jelszavakra van szükség – arra kényszerítheti a felhasználókat, hogy hosszú és összetett jelszavakat definiáljanak. Kényszerítenie kell az időszakos jelszóváltozásokat is.

- Kétfaktoros hitelesítés – több tényezőt használhat az identitás hitelesítéséhez és a fiókokhoz való hozzáférés megadásához.

Nézze meg, hogyan segíthet az Imperva Bot Management nyers erőszakos támadásokban.

Brute Force Attack Prevention with Imperva

Az Imperva Bot Protection figyeli a webhelyére érkező forgalmat , elválasztva a botforgalmat a valós felhasználóktól és blokkolva a nem kívánt botokat. Mivel szinte az összes durva erőszakos támadást botok hajtják végre, ez nagyban hozzájárul a jelenség enyhítéséhez.

A botvédelem három szakaszból áll, hogy azonosítsa a rossz botokat. Aláírási adatbázis felhasználásával osztályozza a forgalmat, ismert botváltozatok millióival. Egy feltételezett bot azonosításakor többféle vizsgálatot végez, hogy a botot legitimnek, rosszindulatúnak vagy gyanúsnak minősítse. Végül a gyanús botokat megtámadják, hogy meg tudják-e fogadni a cookie-kat és elemzik a Javascriptet.

Az Imperva WAF védelmet nyújt a kézi erőszakos támadások ellen is. Amikor egy felhasználó ismételten megkísérli a rendszer elérését, vagy különböző mintákat követve különböző hitelesítő adatokat próbál meg megtenni, az Imperva észleli ezt a rendellenes tevékenységet, blokkolja a felhasználót és figyelmezteti a biztonsági személyzetet.