Attacco di forza bruta

Cos’è un attacco di forza bruta

Un attacco di forza bruta è un metodo popolare di cracking: secondo alcuni account, gli attacchi di forza bruta sono considerati cinque per cento delle violazioni della sicurezza confermate. Un attacco di forza bruta implica “indovinare” nome utente e password per ottenere l’accesso non autorizzato a un sistema. La forza bruta è un metodo di attacco semplice e ha un alto tasso di successo.

Alcuni attaccanti utilizzano applicazioni e script come strumenti di forza bruta. Questi strumenti provano numerose combinazioni di password per aggirare i processi di autenticazione. In altri casi, gli aggressori tentano di accedere alle applicazioni Web cercando l’ID di sessione corretto. La motivazione dell’attaccante può includere il furto di informazioni, l’infezione di siti con malware o l’interruzione del servizio.

Sebbene alcuni attaccanti eseguano ancora manualmente attacchi di forza bruta, oggi quasi tutti gli attacchi di forza bruta odierni vengono eseguiti da bot. Gli aggressori dispongono di elenchi di credenziali di uso comune, o credenziali utente reali, ottenute tramite violazioni della sicurezza o il dark web. I bot attaccano sistematicamente i siti web, provano questi elenchi di credenziali e informano l’autore dell’attacco quando ottiene l’accesso.

Tipi di attacchi di forza bruta

- Attacco di forza bruta semplice: utilizza un sistema approccio a “indovinare” che non si basa su una logica esterna.

- Attacchi di forza bruta ibridi: inizia dalla logica esterna per determinare quale variazione della password potrebbe avere più probabilità di successo, e poi continua con il semplice approccio a provare molte varianti possibili.

- Attacchi a dizionario: indovina nomi utente o password utilizzando un dizionario di possibili stringhe o frasi.

- Attacchi a tabelle arcobaleno: una tabella arcobaleno è una tabella precalcolata per invertire l’hash crittografico funzioni. Può essere utilizzato per indovinare una funzione fino a una certa lunghezza composta da un insieme limitato di caratteri.

- Attacco a forza bruta inversa: utilizza una password comune o una raccolta di password contro molti possibili nomi utente. Prende di mira una rete di utenti per i quali gli aggressori hanno precedentemente ottenuto dati.

- Credential stuffing: utilizza coppie di password-nome utente precedentemente note, provandole su più siti web. Sfrutta il fatto che molti utenti hanno lo stesso nome utente e password su sistemi diversi.

Hydra e altri popolari strumenti di attacco a forza bruta

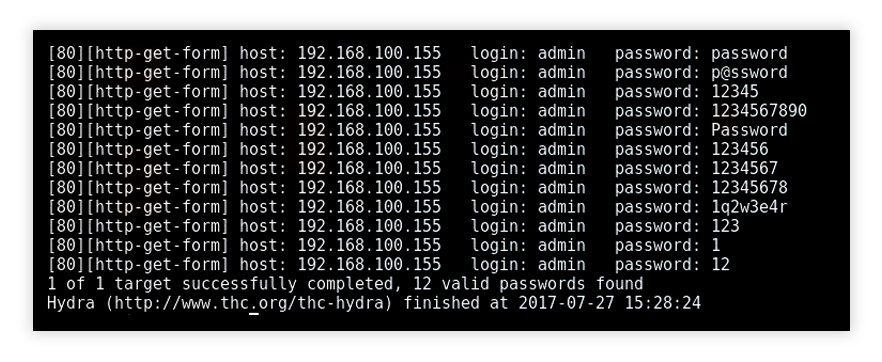

Gli analisti della sicurezza utilizzano lo strumento THC-Hydra per identificare le vulnerabilità nei sistemi client. Hydra esegue rapidamente un gran numero di combinazioni di password, semplici forza bruta o basate su dizionario. Può attaccare più di 50 protocolli e più sistemi operativi. Hydra è una piattaforma aperta; la comunità della sicurezza e gli aggressori sviluppano costantemente nuovi moduli.

Hydra brute force attack

Altri importanti strumenti per la forza bruta sono:

- Aircrack-ng: può essere utilizzato su Windows, Linux, iOS e Android. Utilizza un dizionario di password ampiamente utilizzate per violare le reti wireless.

- John the Ripper: funziona su 15 piattaforme diverse tra cui Unix, Windows e OpenVMS. Prova tutte le possibili combinazioni utilizzando un dizionario di possibili password.

- L0phtCrack: uno strumento per decifrare le password di Windows. Utilizza tabelle arcobaleno, dizionari e algoritmi multiprocessore.

- Hashcat: funziona su Windows, Linux e Mac OS. Può eseguire semplici attacchi di forza bruta, basati su regole e ibridi.

- DaveGrohl, uno strumento open source per crackare Mac OS. Può essere distribuito su più computer.

- Ncrack: uno strumento per violare l’autenticazione di rete. Può essere utilizzato su Windows, Linux e BSD.

Password deboli che consentono attacchi di forza bruta

Oggigiorno, le persone possiedono molti account e molte password. Le persone tendono a utilizzare ripetutamente alcune semplici password, il che le espone ad attacchi di forza bruta. Inoltre, l’uso ripetuto della stessa password può consentire agli aggressori l’accesso a molti account.

Gli account di posta elettronica protetti da password deboli possono essere collegati ad account aggiuntivi e possono essere utilizzati anche per ripristinare le password. Questo li rende particolarmente preziosi per gli hacker. Inoltre, se gli utenti non modificano la password del router predefinita, la loro rete locale è vulnerabile agli attacchi. Gli aggressori possono provare alcune semplici password predefinite e ottenere l’accesso a un’intera rete.

Le password complesse forniscono una migliore protezione contro il furto di identità, la perdita di dati, l’accesso non autorizzato agli account, ecc.

Come per prevenire l’hacking delle password con forza bruta

Per proteggere la tua organizzazione dall’hacking delle password con forza bruta, imponi l’uso di password complesse. Le password dovrebbero:

- Non utilizzare mai informazioni che possono essere trovate online (come i nomi dei membri della famiglia).

- Avere il maggior numero di caratteri possibile.

- Combina lettere, numeri e simboli.

- Sii diverso per ogni account utente.

- Evita schemi comuni.

In qualità di amministratore, ci sono metodi che puoi implementare per proteggere gli utenti dal cracking delle password di forza bruta:

- Criterio di blocco: puoi bloccare gli account dopo diversi errori tentativi di accesso e quindi sbloccarlo come amministratore.

- Ritardi progressivi: puoi bloccare gli account per un periodo di tempo limitato dopo i tentativi di accesso non riusciti. Ogni tentativo prolunga il ritardo.

- : strumenti come re richiedono agli utenti di completare semplici attività per accedere a un sistema. Gli utenti possono completare facilmente queste attività mentre gli strumenti di forza bruta non possono.

- Richiedere password complesse: puoi costringere gli utenti a definire password lunghe e complesse. Dovresti anche applicare modifiche periodiche alla password.

- Autenticazione a due fattori: puoi utilizzare più fattori per autenticare l’identità e concedere l’accesso agli account.

Scopri come Imperva Bot Management può aiutarti con gli attacchi di forza bruta.

Prevenzione degli attacchi di forza bruta con Imperva

Imperva Bot Protection monitora il traffico al tuo sito web , separando il traffico dei bot dagli utenti reali e bloccando i bot indesiderati. Poiché quasi tutti gli attacchi di forza bruta sono eseguiti da bot, questo contribuisce notevolmente a mitigare il fenomeno.

La protezione dai bot segue tre fasi per identificare i bot dannosi. Classifica il traffico utilizzando un database delle firme con milioni di varianti di bot conosciute. Quando identifica un bot sospetto, esegue diversi tipi di ispezione per classificare il bot come legittimo, dannoso o sospetto. Infine, i bot sospetti vengono sfidati per vedere se possono accettare i cookie e analizzare Javascript.

Imperva WAF protegge anche dagli attacchi manuali di forza bruta. Quando un utente effettua ripetuti tentativi di accesso a un sistema o successivamente tenta di utilizzare credenziali diverse seguendo uno schema, Imperva rileverà questa attività anomala, bloccherà l’utente e avviserà il personale di sicurezza.