Ataque de força bruta

O que é um ataque de força bruta

Um ataque de força bruta é um método de cracking popular: segundo alguns relatos, os ataques de força bruta são responsáveis por cinco por cento das violações de segurança confirmadas. Um ataque de força bruta envolve ‘adivinhar’ nome de usuário e senhas para obter acesso não autorizado a um sistema. A força bruta é um método de ataque simples e tem uma alta taxa de sucesso.

Alguns atacantes usam aplicativos e scripts como ferramentas de força bruta. Essas ferramentas experimentam várias combinações de senha para contornar os processos de autenticação. Em outros casos, os invasores tentam acessar os aplicativos da web procurando o ID de sessão correto. A motivação do invasor pode incluir roubar informações, infectar sites com malware ou interromper o serviço.

Embora alguns invasores ainda executem ataques de força bruta manualmente, hoje quase todos os ataques de força bruta são executados por bots. Os invasores têm listas de credenciais comumente usadas, ou credenciais de usuários reais, obtidas por meio de violações de segurança ou da dark web. Os bots atacam sistematicamente sites e tentam essas listas de credenciais e notificam o invasor quando eles obtêm acesso.

Tipos de ataques de força bruta

- Ataque de força bruta simples – usa uma sistemática abordagem para ‘adivinhar’ que não depende de lógica externa.

- Ataques híbridos de força bruta – começa com a lógica externa para determinar qual variação de senha pode ter maior probabilidade de sucesso e, em seguida, continua com a abordagem simples para tente muitas variações possíveis.

- Ataques de dicionário – adivinha nomes de usuários ou senhas usando um dicionário de possíveis strings ou frases.

- Ataques de tabela arco-íris – uma tabela arco-íris é uma tabela pré-computada para reverter hash criptográfico funções. Pode ser usado para adivinhar uma função de até um certo comprimento consistindo de um conjunto limitado de caracteres.

- Ataque reverso de força bruta – usa uma senha comum ou coleção de senhas contra muitos nomes de usuário possíveis. Tem como alvo uma rede de usuários para a qual os invasores obtiveram dados anteriormente.

- Recheio de credenciais – usa pares de senha-nome de usuário previamente conhecidos, testando-os contra vários sites. Explora o fato de que muitos usuários têm o mesmo nome de usuário e senha em sistemas diferentes.

Hydra e outras ferramentas populares de ataque de força bruta

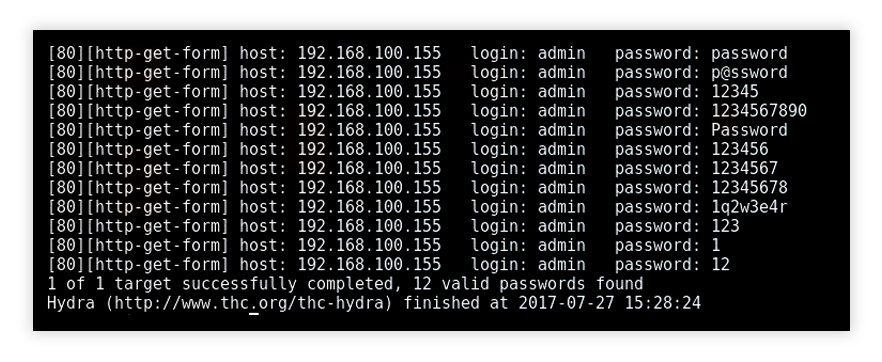

Os analistas de segurança usam a ferramenta THC-Hydra para identificar vulnerabilidades em sistemas cliente. Hydra executa rapidamente um grande número de combinações de senha, seja de força bruta simples ou baseada em dicionário. Ele pode atacar mais de 50 protocolos e vários sistemas operacionais. Hydra é uma plataforma aberta; a comunidade de segurança e os invasores desenvolvem constantemente novos módulos.

Ataque de força bruta Hydra

Outras ferramentas de força bruta principais são:

- Aircrack-ng — pode ser usado no Windows, Linux, iOS e Android. Ele usa um dicionário de senhas amplamente usadas para violar redes sem fio.

- John the Ripper – roda em 15 plataformas diferentes, incluindo Unix, Windows e OpenVMS. Tenta todas as combinações possíveis usando um dicionário de senhas possíveis.

- L0phtCrack – uma ferramenta para quebrar senhas do Windows. Ele usa tabelas de arco-íris, dicionários e algoritmos de multiprocessador.

- Hashcat – funciona em Windows, Linux e Mac OS. Pode executar ataques híbridos, baseados em regras e de força bruta simples.

- DaveGrohl – uma ferramenta de código aberto para quebrar o Mac OS. Pode ser distribuído em vários computadores.

- Ncrack – uma ferramenta para quebrar a autenticação de rede. Ele pode ser usado no Windows, Linux e BSD.

Senhas fracas que permitem ataques de força bruta

Hoje, os indivíduos possuem muitas contas e muitas senhas. As pessoas tendem a usar repetidamente algumas senhas simples, o que as deixa expostas a ataques de força bruta. Além disso, o uso repetido da mesma senha pode conceder aos invasores acesso a muitas contas.

Contas de e-mail protegidas por senhas fracas podem ser conectadas a contas adicionais e também podem ser usadas para restaurar senhas. Isso os torna particularmente valiosos para os hackers. Além disso, se os usuários não modificarem a senha do roteador padrão, a rede local ficará vulnerável a ataques. Os invasores podem tentar algumas senhas padrão simples e obter acesso a uma rede inteira.

Senhas fortes fornecem melhor proteção contra roubo de identidade, perda de dados, acesso não autorizado a contas, etc.

Como para impedir a invasão de senha de força bruta

Para proteger sua organização contra invasão de senha de força bruta, imponha o uso de senhas fortes. As senhas devem:

- Nunca usar informações que podem ser encontradas online (como nomes de familiares).

- Ter tantos caracteres quanto possível.

- Combine letras, números e símbolos.

- Seja diferente para cada conta de usuário.

- Evite padrões comuns.

Como administrador, existem métodos que você pode implementar para proteger os usuários contra o cracking de senha à força bruta:

- Política de bloqueio – você pode bloquear contas após várias falhas tentativas de login e, em seguida, desbloqueie-o como administrador.

- Atrasos progressivos – você pode bloquear contas por um período limitado de tempo após tentativas de login malsucedidas. Cada tentativa torna o atraso mais longo.

- – ferramentas como re exigem que os usuários concluam tarefas simples para efetuar login em um sistema. Os usuários podem facilmente concluir essas tarefas, enquanto as ferramentas de força bruta não podem.

- Exigir senhas fortes – você pode forçar os usuários a definir senhas longas e complexas. Você também deve aplicar mudanças periódicas de senha.

- Autenticação de dois fatores – você pode usar vários fatores para autenticar a identidade e conceder acesso às contas.

Veja como o Imperva Bot Management pode ajudá-lo com ataques de força bruta.

Prevenção de ataques de força bruta com Imperva

Imperva Bot Protection monitora o tráfego para seu site , separando o tráfego de bot de usuários reais e bloqueando bots indesejados. Como quase todos os ataques de força bruta são executados por bots, isso ajuda muito a mitigar o fenômeno.

A proteção contra bots segue três estágios para identificar bots ruins. Ele classifica o tráfego usando um banco de dados de assinatura com milhões de variantes conhecidas de bot. Ao identificar um bot suspeito, ele realiza vários tipos de inspeção para classificar o bot como legítimo, malicioso ou suspeito. Finalmente, os bots suspeitos são desafiados, para ver se eles podem aceitar cookies e analisar Javascript.

O Imperva WAF também protege contra ataques manuais de força bruta. Quando um usuário faz tentativas repetidas de acessar um sistema ou tenta sucessivamente diferentes credenciais seguindo um padrão, o Imperva detecta essa atividade anômala, bloqueia o usuário e alerta a equipe de segurança.